本期关键生态指标

截至 2026 年 4 月 29 日

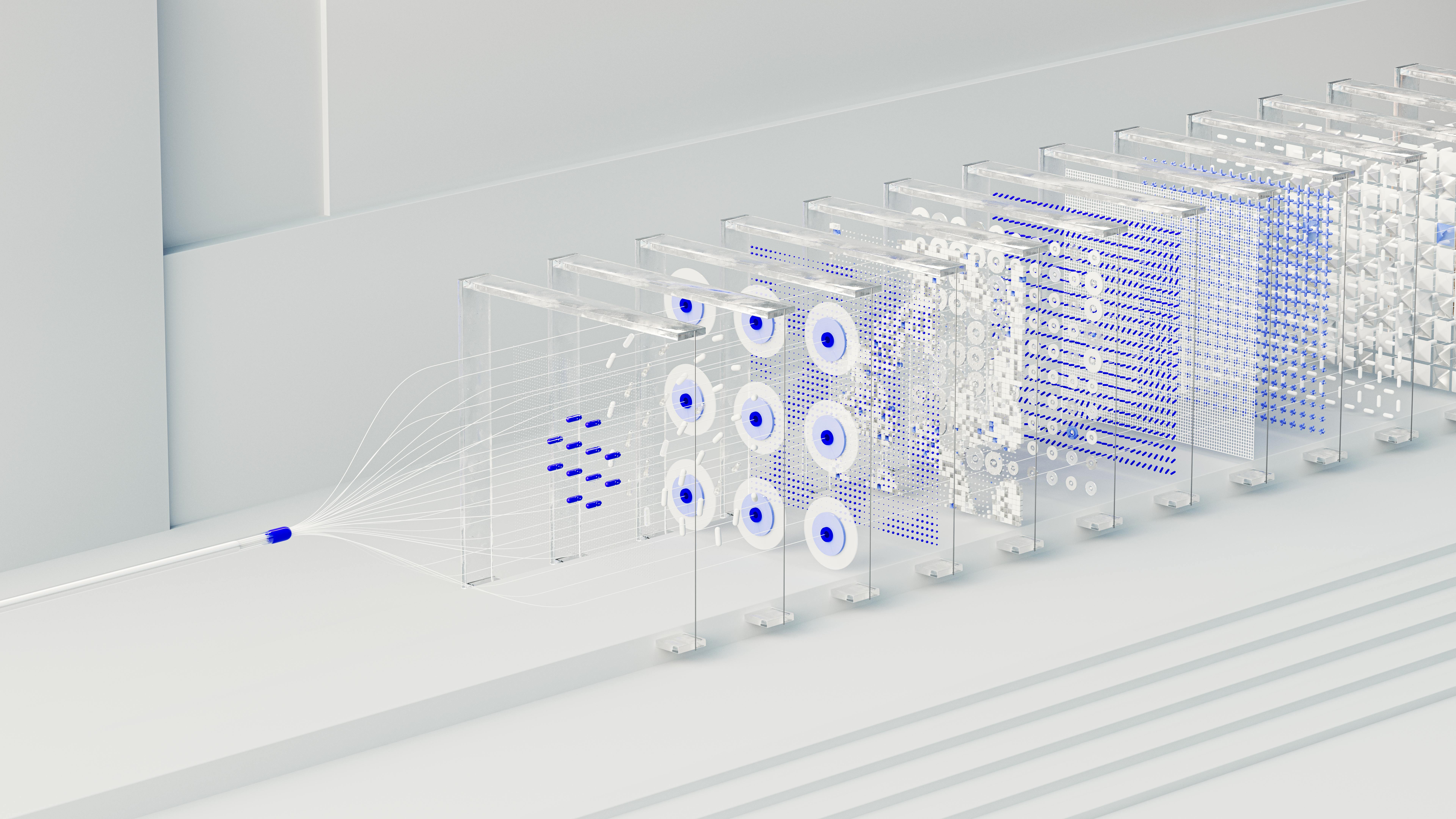

本期以协议标准层的双重信号开篇——A2A v1.0 完成 Microsoft .NET 栈适配、FIDO Alliance 同日宣布成立 AI Agent 身份认证工作组,两件事同日出现预示 Agent 互联基础设施从私有方案向开放标准转变。核心报道还涵盖:Poolside Laguna XS.2 开源(33B Apache 2.0,单卡可跑)、Mistral Workflows 编排平台发布(Temporal 底座,日执行百万级)、Agent 身份治理根本性缺口分析(CoSAI/NIST/IETF 标准进展)。社区信号集中在「90% 的 Agent 其实是工作流」的生产共识、Agent 执行边界缺失的事故复盘,以及 Agent 可观测性危机。

研究速览

AIAgent,几行代码就能把任意现有 Agent 暴露为 A2A 端点。官方的说法是「无需重构代码即可跨平台互操作」。⚠️ 注意安全陷阱:基线 A2A 实现的数据泄露率高达 60%–100%,必须配合临时令牌、细粒度 OAuth scope 和显式用户同意才能降到零2。

生产对比:工作流在延迟、成本、可重现性、可调试性四项全胜;Agent 仅在演示中胜出。约 80% 生产案例适合工作流。

围绕这条内容继续补充观点或上下文。